El QRshing es una técnica de ingeniería social donde los ciberdelincuentes crean códigos QR maliciosos que, al ser escaneados por dispositivos móviles o cámaras, redirigen a las víctimas a sitios web falsos diseñados para robar información confidencial, como contraseñas, datos bancarios o información personal.

Cómo funciona:

- Creación del código QR malicioso: Los atacantes generan códigos QR que parecen legítimos, a menudo imitando marcas reconocidas o prometiendo ofertas tentadoras, como descuentos o premios.

- Distribución: Los ciberdelincuentes distribuyen los códigos QR de diversas maneras, como pegatinas en lugares públicos, correos electrónicos, mensajes de texto, redes sociales o incluso en anuncios impresos.

- Escaneo del código QR: Las víctimas escanean el código QR con sus dispositivos móviles. Al hacerlo, son redirigidas automáticamente a un sitio web falso que imita a una página legítima, como un banco, una tienda en línea o una plataforma de redes sociales.

- Engaño y robo de información: Una vez en el sitio web falso, se les solicita a las víctimas que ingresen información confidencial, como nombres de usuario, contraseñas, números de tarjetas de crédito u otra información personal y financiera. Esta información se envía directamente a los atacantes

Cómo prevenir el QRshing:

- Desconfía de los códigos QR desconocidos: Evita escanear códigos QR de fuentes no confiables, especialmente aquellos que se encuentran en lugares públicos o recibidos a través de mensajes no solicitados.

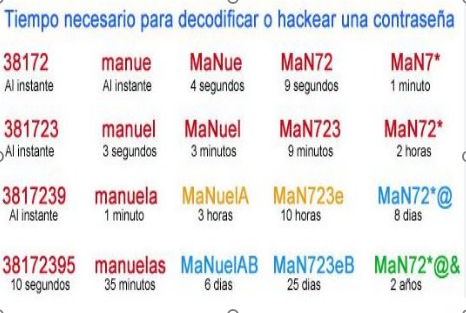

- Verifica la URL de destino: Antes de ingresar cualquier información en un sitio web después de escanear un código QR, asegúrate de verificar la URL para asegurarte de que sea legítima y segura. Busca señales de advertencia, como errores de ortografía en la URL o la falta de un candado de seguridad.

- Mantén tu software actualizado: Asegúrate de que tanto tu navegador web como tu aplicación de escaneo de códigos QR estén actualizados con las últimas versiones de seguridad para ayudar a protegerte contra vulnerabilidades conocidas.

- Usa aplicaciones de seguridad: Considera utilizar aplicaciones de seguridad en tu dispositivo móvil que puedan ayudar a detectar y bloquear sitios web maliciosos antes de que puedas acceder a ellos.

- Educa a los empleados y usuarios: Proporciona capacitación y concientización sobre la seguridad cibernética para que los empleados y usuarios estén al tanto de las amenazas de phishing, incluido el QRshing, y sepan cómo identificar y evitar ser víctimas.

Al seguir estas prácticas de seguridad, puedes reducir el riesgo de caer en ataques de QRshing y proteger tu información personal y financiera.